EL ESQUEMA NACIONAL DE SEGURIDAD (ENS)

Introducción

Vamos a publicar una serie de artículos relacionados con la organización de la seguridad en la empresa, como siempre, desde un punto de vista desenfadado, pero intentando aportar algo de luz a cuestiones que, en ocasiones, se venden como algo complejo. Empezaremos por el Esquema Nacional de Seguridad, término que probablemente hayáis escuchado (o sufrido).

Pongámonos en situación: supongamos que estáis trabajando en vuestra empresa (en departamentos como Operaciones, IT o similares). Un buen día, vuestro jefe os comunica que os ha tocado el premio gordo, desarrollar la redacción e implantación de las Políticas y procedimientos necesarios para certificar vuestra empresa conforme al Esquema Nacional de Seguridad. Obviamente, lo primero que intentaréis es escaquearos de esta tarea, el segundo será intentar pasarle el marrón a otro…sin éxito, claro.

Así pues, visto lo visto, asumís que os ha tocado lidiar con el pastel. En este momento ya os plantearéis la primera pregunta inteligente: ¿qué es eso del Esquema Nacional de Seguridad?

Trataremos de dar una respuesta muy sencilla. Pensad en lo siguiente:

- Los ciudadanos interactuamos y nos comunicamos con la Administración pública (Ayuntamientos, Comunidades Autónomas, Hacienda, la Seguridad Social….).

- Los Organismos Públicos, a su vez hablan entre sí (por poner un ejemplo la Agencia Tributaria, cuando vais a hacer la declaración de la Renta y os muestra el borrador habla con las Comunidades Autónomas para ver si incorpora algunas deducciones).

- Los Organismos Públicos hablan con las empresas que les prestan servicios. Un ejemplo muy claro: la Consejería de Sanidad de una Comunidad Autónoma habla con un hospital privado en el que se están atendiendo pacientes por encargo de la sanidad pública.

- Todos los organismos y empresas anteriores, además de hablar entre sí, guardan información importante (si habéis estado en el hospital, por ejemplo, de qué os han tratado). Como supondréis, es importante que esa información no esté al alcance de cualquiera: mi vecina no tiene por qué saber el resultado de mi declaración de la renta o si he tenido problemas de salud.

- Y por último, ahí fuera hay gente con muy malas intenciones a la que le encantaría saber todo lo que circula en esas conversaciones o meter la nariz donde no debe para trapichear con toda esa información. Todos los días se publican noticias sobre si un grupo de piratas informáticos acceden a las cuentas de miles de usuarios de un banco, ayuntamiento, etc.

Bueno pues el Esquema Nacional de Seguridad lo que pretende es establecer una forma de trabajar (procedimientos, estructura organizativa, normas, etc.) para evitar estos problemas anteriores. Resumiendo mucho:

- si como empresa quieres “trabajar” con las Administraciones Públicas

- si trabajas en una Administración Pública y quieres relacionarte con los ciudadanos

- o (muy habitual) si trabajas para una empresa que es proveedora a su vez de otra empresa que trabaja para las Administraciones Públicas y tu cliente te lo exige….

No te quedará otra que empezar a trabajar con las reglas que se definen en el Esquema Nacional de Seguridad y (lo que es peor) certificar que las cumples, o sea, encargar a alguien de fuera que venga a auditarte…

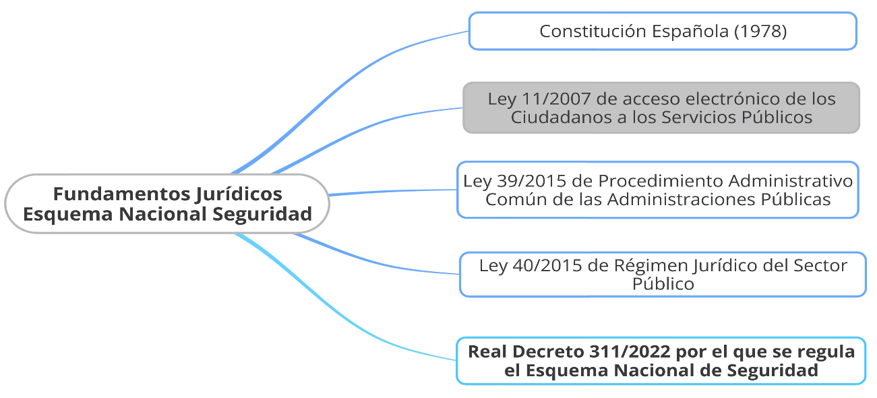

Fundamentos jurídicos

Una vez has asumido que te toca pringar (o más bien mientras estás intentado escaquearte), puede que te plantees otro pensamiento brillante: ¿pero a quién se le ha ocurrido esto? o quizá ¿y esto en qué se basa?.

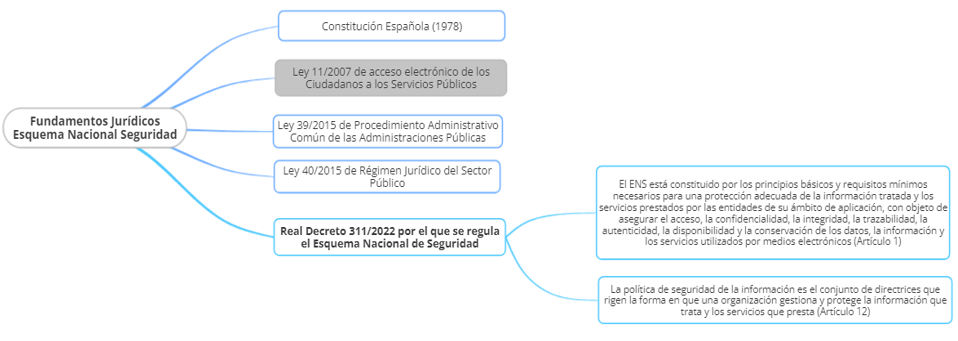

Vamos a tratar de explicar por qué existe esto del Esquema Nacional de Seguridad, señalando las bases jurídicas. Os mostramos a continuación un esquema muy básico de la legislación que lo sustenta:

Vayamos por partes, en ocasiones se nos venden las leyes como algo muy complejo, pero basta con dedicar un poco de esfuerzo para ver la lógica que hay detrás de ellas

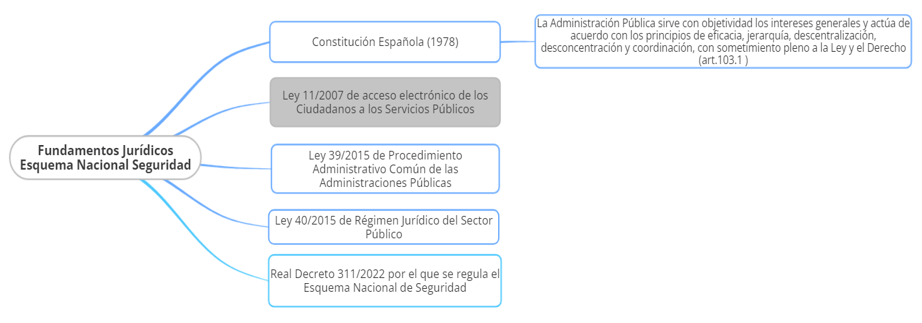

- Como sabéis la norma suprema del ordenamiento jurídico en España es la Constitución de 1978. Bueno, pues en la misma se indica esto Es decir, que la Administración/es Pública/s, sean las que sean deben

- Servir objetivamente a los ciudadanos

- De forma eficaz (o sea, facilitando y agilizando los trámites, sin que haya que realizarlos varias veces, etc.)

- Descentralizando: aquí ya empezamos a acercarnos a eso que se llama Administración Electrónica, es decir, se tiene que acercar al ciudadano y a las empresas el sitio en el que se realizan los trámites. Como podréis suponer, qué mejor forma de descentralizar que permitir que puedas hacer un trámite desde cualquier sitio.

Esto puede parecer una tontería, pero aquellos de vosotros que tengáis una cierta edad, recordaréis que hace unos años la declaración de la renta se presentaba en papel en las oficinas de la Agencia Tributaria o en los estancos. Ahora se hace desde cualquier sitio con un ordenador, no hay mayor descentralización física.

Como veis, aquí se establecen las bases de los servicios que prestan las Administraciones Públicas

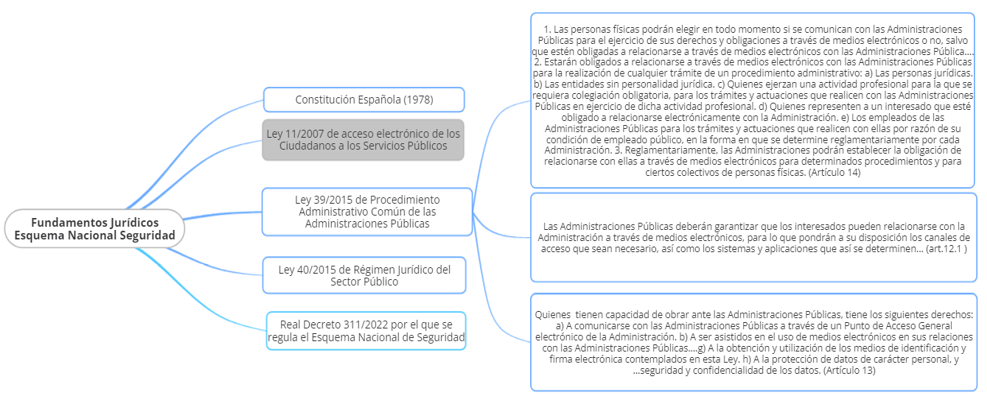

- A continuación, citaremos la Ley 11/2007 de acceso electrónico de los Ciudadanos a los Servicios Públicos. Como veis, la hemos marcado en gris, porque ya está derogada (vamos, que ya no funciona) y sustituida por la Ley 39/2015 que veremos luego.

Aunque está derogada, la ponemos porque ya establecía en el 2007 eso que llamamos Administración Electrónica. Tened en cuenta un detalle importante, ya en el 2007, en España, se redactó una Ley que decía, entre otras, que todos los españoles (y las empresas) teníamos derecho a contactar y relacionarnos con las Administraciones Públicas de forma electrónica. Puede parecer una tontería, pero fue una Ley pionera a nivel internacional.

- Como indicábamos, la Ley 11/2007, fue derogadas por la Ley 39/2015 de procedimiento Administrativo Común de las Administraciones Públicas. En esta Ley se define cómo trabajan administrativamente todas las Administraciones Públicas.

Ejemplo muy tonto: si presentáis un escrito en cualquier organismo público (seáis personas o empresas), tenéis derecho a que os den un acuse de recibo y a que os contesten.

Bien, pues entre otras disposiciones, en esta Ley se indica:

- Que las personas tenemos el derecho a contactar con la Administración por vía electrónica

- Que las empresas deben contactar con las administraciones Públicas de forma electrónica.

- Y que la Administración Pública debe crear y gestionar esos canales electrónicos para que se puedan utilizar

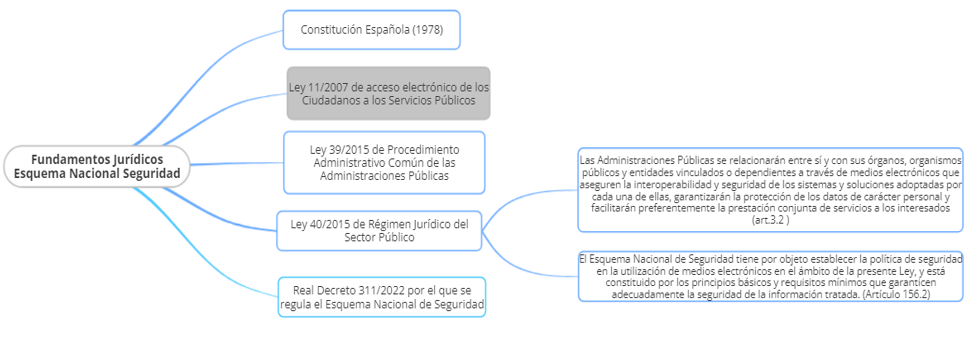

- Ya nos vamos acercando al meollo de la cuestión. En la Ley 40/2015 de Régimen Jurídico del Sector Público se indica que:

- Las Administraciones Públicas deben hablar electrónicamente entre sí por medios que faciliten la vida a los ciudadanos y empresas. Además, deben hacerlo garantizando la seguridad y protección de los datos que manejan.

- Y para asegurar lo anterior, se crea el Esquema Nacional de Seguridad

- Como resultado de todo lo anterior, en el Real Decreto 311/2022 se regula el funcionamiento del Esquema Nacional de Seguridad que, como decíamos es un conjunto de normas para asegurar que todas las comunicaciones, servicios etc. que rigen nuestra relación (como persona o empresa) con las Administraciones Públicas o las propias relaciones entre dichas Administraciones, se organizan y realizan de forma segura.

Resumen

En este artículo hemos tratado de dar una visión muy simplificada de lo que es el Esquema Nacional de Seguridad y el camino legislativo que se ha seguido para su creación. Como se ha podido observar este esquema responde a una serie de necesidades de los ciudadanos, empresas y administraciones:

- Facilitar las relaciones con las Administraciones Públicas

- Con unas garantías de seguridad elevadas

- Responder a un entorno hostil en el que hay muchos riesgos de seguridad que deben ser tratados adecuadamente.

En artículos posteriores nos centraremos en ver, de forma más concreta qué es eso del Esquema Nacional de Seguridad. Para ello revisaremos el contenido del Real Decreto 311/2022 y veremos qué es lo que nos pide.

ESQUEMA NACIONAL DE SEGURIDAD (ENS) II

Introducción

En el anterior artículo que publicamos definíamos qué es el Esquema Nacional de Seguridad y cuáles eran los fundamentos jurídicos en los que se basaba. Recordemos que el Esquema Nacional de Seguridad establece una forma de trabajar (procedimientos, estructura organizativa, normas, etc.) para evitar problemas que afecten a la seguridad de la información que “pasa por las manos” de las Administraciones Públicas.

Volvamos a nuestro sufrido trabajador al que le han encomendado implantar el ENS. Ya le hemos explicado y tiene claro (o al menos eso dice):

- Qué es el ENS.

- Por qué existe el ENS.

- Cuál es la legislación en la que se basa.

A continuación probablemente nos pedirá que le resumamos en pocas palabras qué deberíamos tener en cuenta y qué nos van a exigir que hagamos. De forma muy simplificada:

- Qué deberíamos tener en cuenta -> Principios básicos

- Qué nos van a exigir que hagamos -> Requisitos mínimos

En este artículo y en otro posterior expondremos dichos principios básicos a tener en cuenta al diseñar el Sistema de Gestión de Seguridad de Información (SGSI) de seguridad en nuestra empresa para implantar el ENS.

Principios básicos

Recordemos que el punto de partida del ENS es el Real Decreto 311/2022. En el mismo se regula su funcionamiento y se definen las responsabilidades administrativas. Otro de los aspectos que se definen en el artículo 5 son los principios básicos de seguridad a tener en cuenta. Estos principios son los siguientes:

- Seguridad como proceso integral.

- Gestión de la seguridad basada en los riesgos.

- Prevención, detección, respuesta y conservación.

- Existencia de líneas de defensa.

- Vigilancia continua.

- Reevaluación periódica.

- Diferenciación de responsabilidades.

Seguridad como proceso integral

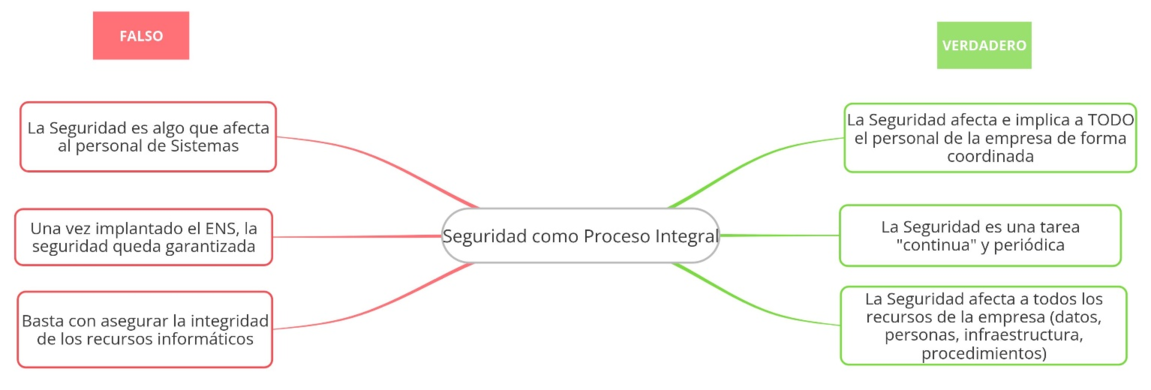

En primer lugar debemos tener en mente que esto de la Seguridad no es algo que afecte “a los de Sistemas”. Tampoco es algo que “se arregle instalando un antivirus y actualizando los PCs”. Una empresa se compone de personas (desde el Director a los estudiantes que están haciendo prácticas), equipos, procesos, datos (informatizados o en papel, etc.). De la misma forma la Seguridad debe abarcar todos esos aspectos.

Y lo sentimos, esto no es algo que “se arregle” con unos meses de trabajo tras los cuales nos podamos olvidar del tema: es algo vivo que debe gestionarse de forma continua.

Gestión de la seguridad basada en los riesgos

En nuestra vida diaria nos pueden pasar muchas cosas. Por ejemplo:

- Nos puede caer un meteorito.

- Conduciendo un coche podemos tener un accidente de tráfico.

Ambas cosas son posibles pero el riesgo de que nos caiga un meteorito encima es muy bajo y la verdad podemos hacer muy poco para evitarlo y eliminar sus consecuencias. Por el contrario, existe un cierto riesgo de sufrir un accidente de tráfico pero podemos minimizar este riesgo y sus consecuencias (conduciendo de forma responsable y poniéndonos el cinturón de seguridad).

De igual forma cuando abordamos la Seguridad debemos analizar y evaluar los riesgos a los que estamos sometidos para orientar la planificación. Nos centraremos en primer lugar en actuar sobre los riesgos críticos dejando para el final aquellos que muy raramente podrían afectarnos (y por cierto, este análisis debe realizarse periódicamente).

Prevención, detección, respuesta y reparación

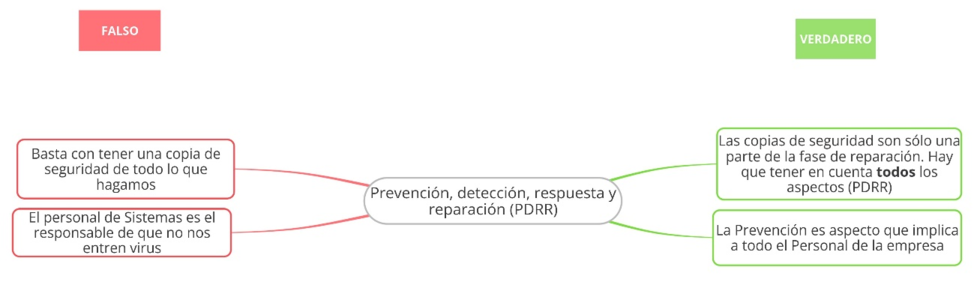

Tenemos que establecer una operativa de trabajo y medios que permitan:

- Prevenir las amenazas: por ejemplo, establecemos la obligación de actualizar automáticamente las aplicaciones de nuestros PCs. De esta forma nos adelantamos a posibles brechas de seguridad.

- Detectar las amenazas: formando a los usuarios para que sepan cómo actuar a la hora de gestionar los mensajes de correo distinguiendo aquellos válidos de los que son amenazas (malware, phishing, etc.).

- Responder a dichas amenazas: redactando un procedimiento en el que se especifique cómo actuar cuando se detecte/produzca dicha amenaza.

- Reparar el daño: utilizando las copias de seguridad para restaurar los archivos/equipos dañados.

Existencia de líneas de defensa

Ya hemos visto que la seguridad es algo que debe abordarse desde muchos puntos de vista:

- Formando y concienciando al personal: este es sin duda el patito feo de la prevención. Por el contrario, debería ser uno de los primeros pilares sobre el que edificar la Seguridad en la empresa.

- Contando con medios técnicos que permitan detectar y eliminar amenazas.

- Redactando e implantando procedimientos de trabajo para que el personal sepa cómo actuar ante las amenazas.

- Estableciendo responsabilidades precisas: un técnico de sistemas tiene una serie de tareas que hacer que no son las mismas que las que debe realizar el Presidente de la empresa o un administrativo.

- Prevenir las amenazas: por ejemplo, establecemos la obligación de actualizar automáticamente las aplicaciones de nuestros PCs. De esta forma nos adelantamos a posibles brechas de seguridad.

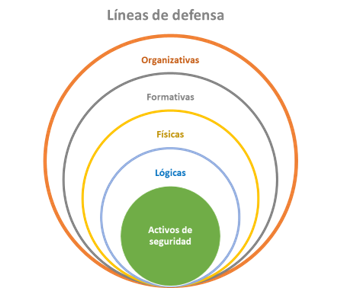

Pues bien, en consonancia con todo lo anterior, la Seguridad debe garantizarse en “capas de cebolla” estableciendo:

- Múltiples líneas de defensa: no basta con tener una sola línea de defensa “muy fuerte” (por ejemplo, un antivirus infalible).

- De diferente tipología: debemos tener líneas de defensa

- Tecnológicas: antivirus, firewall

- Físicas: acceso a sala de servidores restringido mediante clave

- Organizativas: únicamente el personal de Sistemas conocerá las claves de acceso a la sala de servidores

- Formativas: sesiones periódicas de formación a todo el personal

Resumen

En este primer artículo y en otro posterior expondremos los Principios Básicos de Seguridad que debemos tener en mente a la hora de implantar un Sistema de gestión de Seguridad acorde a los requisitos del Esquema Nacional de Seguridad. Como idea principal es importante tener en mente que la Seguridad es un entorno integral que afecta e implica a toda la empresa (personal, procedimientos, infraestructuras, datos…).

En un artículo posterior expondremos el resto de Principios y empezaremos a detallar de forma concreta qué nos exige el Esquema Nacional de Seguridad para implantar y certificar nuestro Sistema de Gestión de Seguridad.

Descarga PDF